Los piratas informáticos han encontrado un nuevo uso para Flipper Zero, que consiste en robar las contraseñas, datos bancarios e información personal de los usuarios mediante un método bastante sencillo.

Para cualquier experto en ciberseguridad, Flipper Zero es como tener una navaja suiza digital en las manos. Con sus múltiples funciones, este dispositivo se ha convertido en la herramienta favorita de los hackers éticos.

Una de sus características más destacables es su capacidad para actuar como BadUSB. Esto significa que puede engañar a tu computadora haciéndole creer que es un simple teclado, permitiéndote ejecutar comandos maliciosos o instalar software sin que te des cuenta.

Pero sus capacidades no se limitan a lo anterior. El tamagotchi para hackers también tiene la capacidad de escanear redes inalámbricas para identificar vulnerabilidades y obtener información sobre los dispositivos conectados.

Asimismo, podrás acceder a sistemas de control de acceso y puertas automáticas replicando tarjetas RFID, así como automatizar tareas y crear herramientas personalizadas para tus necesidades de hacking, pero también te permite aprender electrónica.

Usos ocultos del Flipper Zero

Sin embargo, El Flipper Zero no sólo ha sido adoptado por hackers éticos. Lamentablemente, su naturaleza versátil también ha atraído la atención de los ciberdelincuentes, que han encontrado formas de utilizarlo con fines maliciosos.

En los últimos meses se han reportado casos de robo de autos de alta gama donde aseguran que se está utilizando este dispositivo para manipular los sistemas electrónicos del vehículo.

Además, algunos usuarios han encontrado la manera de hackear juguetes sexuales para modificar su funcionamiento y otros también han aprovechado las capacidades de este equipo para lanzar ataques DDoS.

Pero ahora, recientemente se ha descubierto un nuevo uso para Flipper Zero que ha puesto en alerta a las autoridades y a la comunidad de ciberseguridad. Los piratas informáticos han logrado desarrollar el phishing de proximidad, ¿qué significa?

Desarrolladores XDA

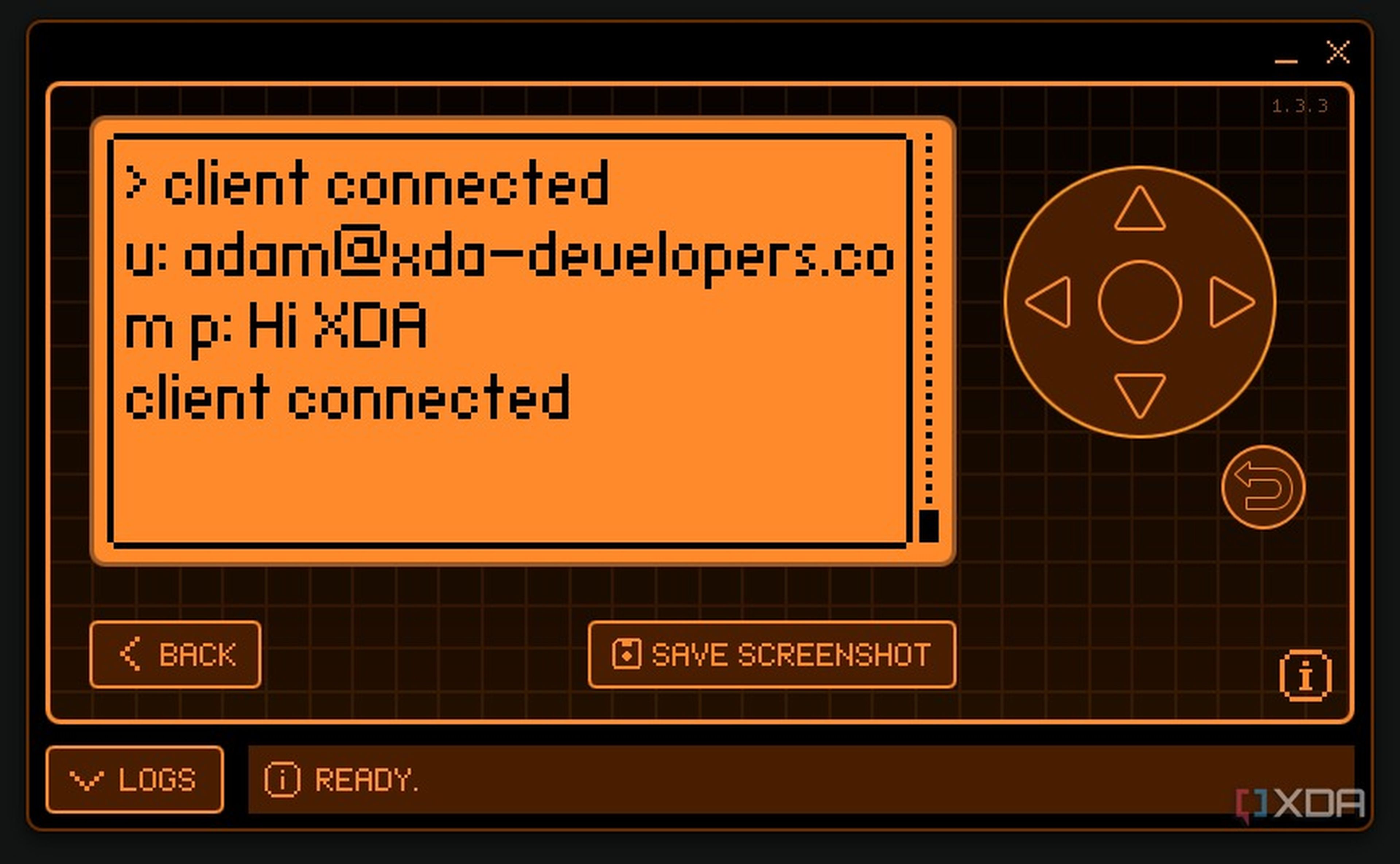

Esta tecnica consiste en crear un punto de acceso WiFi falso con el mismo nombre que una red legítima, como el de un restaurante o el de un aeropuerto. Cuando los usuarios se conectan a este punto, tamagotchi para hackers puede interceptar sus datos, incluidas contraseñas, información personal e incluso datos bancarios, que almacena automáticamente en la tarjeta SD.

Los atacantes usan el módulo. Tablero de desarrollo WiFi para crear el punto de acceso WiFi pirata. Una vez que los usuarios se conectan, El dispositivo puede interceptar su tráfico web y redirigirlo a un sitio web falso que se parece al original.. Al ingresar las credenciales, entregará sus datos directamente a los piratas informáticos.

Para protegerse de este tipo de ataques, es importante no conectarse a redes WiFi de acceso público a menos que sea absolutamente necesario. Si es necesario, utilice una VPN para cifrar su tráfico y asegúrese de que el nombre de la red pública coincida exactamente con su ubicación.

Con información de Telam, Reuters y AP